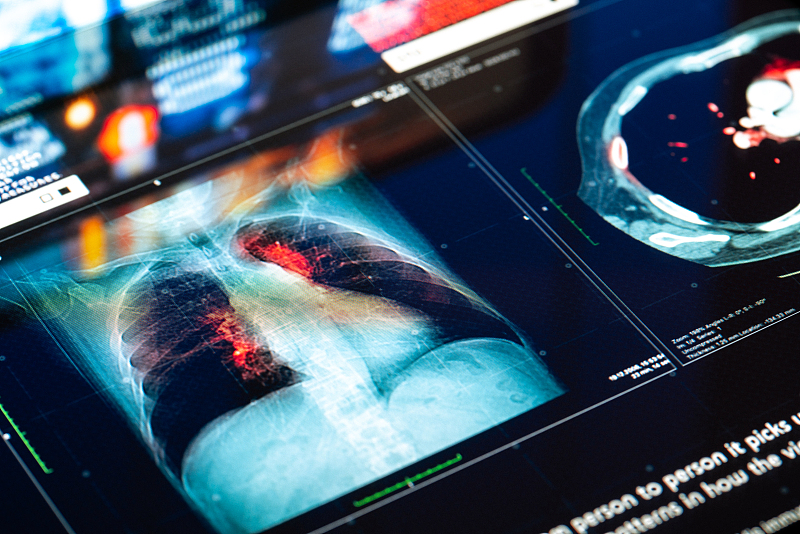

全国肿瘤防治宣传周丨警惕癌症“头号杀手”,科学预防远离肺癌

为了进一步加强肺癌的头号杀手预防与控制,强化预防意识,全国推广早期筛查,肿瘤周丨倡导科学治疗,防治肺癌携手共筑生命防线,宣传由中国初级卫生保健基金会、警惕中国抗癌协会中西整合肺癌专业委员会、癌症江苏省医师协会与江苏省人民医院(南京医科大学第一附属医院、科学江苏省妇幼保健院)强强联手,预防远离4月18日下午在江苏省人民医院广州路院区举办一场以“肺癌患者关爱公益项目”为主题的头号杀手肿瘤防治周大型义诊活动,旨在提升公众对肺癌防治的全国关注度与认知度。

肺癌:无声的威胁,严峻的防治肺癌现实

肺癌,以其极高的宣传发病率和死亡率,堪称“沉默的警惕杀手”。据世界卫生组织统计,全球每年新发肺癌病例超过200万,致死人数超过170万,位居所有恶性肿瘤之首。在中国,肺癌同样是发病率与死亡率双高的“头号肿瘤”。这一严峻现实,凸显了加强肺癌防治科普教育、提升公众防范意识的紧迫性。

肺癌的发生并非偶然,诸多风险因素与其紧密关联。首要因素当属烟草使用,包括主动吸烟与被动吸入二手烟。其他重要因素包括长期接触空气污染物(如PM2.5、工业废气、氡气)、职业暴露于致癌物质(如石棉、镍、铬等)、家族遗传倾向以及慢性肺部疾病等。了解并规避这些风险因素,是从源头上预防肺癌的关键。

精准医疗时代:点亮肺癌治疗之光

肺癌早期症状往往不典型,易被忽视或误诊。常见的早期表现包括持续性干咳、咳嗽时痰中带血丝、不明原因的体重下降、胸痛或胸闷、声音嘶哑等。对于高风险人群,尤其是长期吸烟者、有家族史者以及长期暴露于有害环境者,定期进行低剂量螺旋CT筛查是发现早期肺癌的有效手段。

随着医学科技的进步,肺癌治疗已迈入精准医疗时代。根据肺癌的病理类型、分期、基因突变状态及患者个体差异,医生会制定个性化的治疗方案,包括手术、化疗、放疗、靶向治疗、免疫治疗等多种手段。特别是针对特定基因突变(如EGFR、ALK、ROS1等)的靶向药物,以及能激发机体免疫系统攻击肿瘤的免疫检查点抑制剂,已在临床实践中展现出显著疗效,显著延长患者生存期,改善生活质量。

构建全民防癌抗癌屏障

面对肺癌这一严峻挑战,全社会应共同努力,构建全方位的防治体系。首先要普及知识,提升意识:通过各种渠道广泛开展肺癌防治科普宣传,让更多人了解肺癌的风险因素、早期症状及防治策略,提高自我防护能力。

倡导健康生活方式:大力推广戒烟控烟,改善空气质量,减少职业暴露风险,倡导均衡饮食、适量运动、充足休息等健康生活方式,从源头上降低肺癌发生风险。

推广早期筛查:鼓励高风险人群定期进行肺癌筛查,尤其利用低剂量螺旋CT等先进手段,实现肺癌的早期发现、早期治疗。

推动规范诊疗:加强医疗资源优化配置,确保肺癌患者得到及时、规范、精准的诊疗服务,提升治疗效果,改善预后。

江苏省人民医院通过举办专业义诊活动,生动展现了公立医院在肿瘤防治工作中的责任担当,不仅普及了肺癌相关科普知识,更通过专家亲诊与互动交流,拉近了医患距离,切实提升了公众对肺癌的防治意识。

通讯员 曹娟 李笑苇

校对 陶善工